关键信息基础设施安全动态周报【2022年第5期】

发布时间:

2022-02-11

来源:

作者:

访问量:

211

目 录

第一章 国内关键信息基础设施安全动态

(一)台达电子遭受Conti勒索软件攻击

第二章 国外关键信息基础设施安全动态

(一)西门子PLC存在三个高危漏洞可造成严重后果

(二)欧洲多个石油港口码头遭受网络攻击导致瘫痪

(三)德国石油供应公司Oiltanking遭受重大网络攻击

(四)瑞士航空服务公司Swissport遭受勒索软件攻击导致航班延误

(五)黑客发现瑞士铁路系统存在数据安全漏洞

(六)西门子和施耐德电气修复了近50个漏洞

(七)英美澳联合发布全球勒索软件威胁态势

(八)跨区块链加密货币平台Wormhole遭受黑客攻击窃取3.2亿美元

(九)研究人员发现新型勒索软件Sugar

(十)在ICS环境中使用的SeaConnect设备存在高危漏洞

(十一)葡萄牙沃达丰电信遭受网路攻击导致服务严重中断

(十二)英国零食生产商KP Snacks遭受Conti勒索软件攻击导致供应链中断

第一章 国内关键信息基础设施安全动态

(一)台达电子遭受Conti勒索软件攻击

台湾电子制造商台达电子(Delta)披露其在1月21日晚遭受网络攻击。

台达电子是公司、苹果、特斯拉、惠普和戴尔的供应商,是是世界上最大的电源组件供应商,去年的销售额超过90亿美元。

台达电子在1月22日发布的一份声明中表示,该事件仅影响非关键系统,对其运营没有重大影响。AdvIntel Andariel平台于1月18日检测到该攻击。

台达电子现在正致力于恢复在攻击期间被拆除的系统,并表示已聘请了第三方安全专家的服务来帮助调查和恢复过程,已通知政府执法机构协助后续调查。

虽然台达电子的声明没有说明谁此次攻击的幕后黑手,但CTWANT首次报道称,某匿名信息安全公司在台达电子的网络上发现了一个Conti勒索软件样本。

根据Conti和Delta之间的谈判,Conti运营商声称已经加密了Delta网络上大约65,000台设备中的1,500台服务器和12,000台计算机。Conti勒索软件团伙要求Delta支付1500万美元的赎金来购买解密器,并停止泄露从其网络窃取的文件。还承诺如果公司迅速付款,将给予折扣。

据报道,尽管Delta仍在与Trend和微软的安全团队合作调查此事件,并声称其生产并未受到影响,但其网站在袭击发生一周后仍处于关闭状态。

Delta的客户可以使用备用域,直到主要网站重新上线,但在勒索软件攻击后仍然处于关闭状态。

AdvIntel的CEO Vitali Kremez表示,“Conti勒索软件组织揭示了Delta攻击的特定模式部分,该攻击利用Cobalt Strike和Atera来实现持久性,正如我们的平台对抗可见性所揭示的那样。当然,这种攻击让人想起影响Apple供应商之一的REvil Quanta。”

Conti是一个与俄语网络犯罪组织Wizard Spider有关的勒索软件即服务(RaaS)。勒索软件组织运营商过去曾入侵过其他知名组织,包括爱尔兰卫生部(DoH)和卫生服务执行局(HSE),以及营销巨头RR Donnelly(RRD)。

参考来源:BleepingComputer http://33h.co/kynyr

第二章 国外关键信息基础设施安全动态

(一)西门子PLC存在三个高危漏洞可造成严重后果

西门子在2月8日发布了9条安全公告,涉及27个漏洞,其中包括三个影响西门子SIMATIC PLC的漏洞,未经身份验证的远程攻击者可以利用这些漏洞对一些西门子PLC和相关产品发起拒绝服务(DoS)攻击。

这三个漏洞编号为CVE-2021-37185、CVE-2021-37204和CVE-2021-37205,可以通过TCP端口102向目标设备发送特制数据包来利用这些漏洞。如果漏洞被成功利用,需要重启设备才能恢复正常运行。

在真实的工业环境中,PLC崩溃可能会产生严重影响并造成重大破坏。西门子表示,这些漏洞会影响SIMATIC S7-1200和S7-1500 PLC、SIMATIC驱动控制器、ET 200SP开放式控制器、S7-1500软件控制器、SIMATIC S7-PLCSIM Advanced、TIM 1531 IRC通信模块以及SIPLUS极端产品。

发现这些漏洞的ICS安全研究人员高剑表示,这三个漏洞是他向西门子报告的八个漏洞中的一部分,其余漏洞正在调查中。研究人员于2021年8月上旬开始向西门子报告他的发现。

高剑在一篇文章中,将这些漏洞称之为S7+:Crash,与西门子产品使用的OMS+通信协议栈有关。

西门子PLC可以通过启用访问级别选项和设置密码来防止未经授权的操作。然而即使选择了“完全保护”选项,研究人员确定攻击方法仍然有效。即使启用了最近推出的旨在保护PLC与PC或HMI之间通信的功能,也可以利用这些漏洞。

S7+:Crash漏洞可以被可以访问TCP端口102上的目标设备的攻击者利用。如果PLC由于配置错误而暴露,也可以直接从互联网进行利用。

高剑表示,“请注意,即使启用了访问保护和安全通信(TLS加密)的SIMATIC产品,也无法缓解这些漏洞,并且没有能够解析S7CommPlus_TLS协议的防火墙,因此很难防止此类攻击。”

参考来源:SecurityWeek http://33h.co/kyspz

(二)欧洲多个石油港口码头遭受网络攻击导致瘫痪

西欧多个码头遭受了一场大规模勒索软件攻击,导致IT系统瘫痪。影响了西欧17个码头,包括德国的Oiltanking、比利时的SEA-Invest和荷兰的Evos。网络攻击还导致在荷兰阿姆斯特丹、荷兰鹿特丹、比利时安特卫普炼油中心的六个储油码头装卸成品油困难。

全球律师事务所Baker Botts表示,“最新的大规模勒索软件攻击针对的是西欧至少17个港口的油港码头软件,改变了油轮航线,并严重扰乱了供应链。”

最新报告称,比利时检察官已立即对1月29日开始的石油设施袭击事件展开调查。

德国公司Oiltanking表示,“Oiltanking GmbH Group和Mabanaft Group发现我们已经成为影响IT系统的网络事件的受害者。在得知该事件后,我们立即采取措施加强系统和流程的安全,性并对此事展开调查。我们正在根据应急计划解决这个问题,并了解事件的全部范围。”

Oiltanking隶属于德国汉堡的Marquard&Bahls集团,表示其正在与外部专家一起进行彻底调查,并与有关当局密切合作。属于同一集团公司的矿物油经销商Mabanaft也遭到袭击。

Oiltanking表示,“我们致力于尽快有效地解决问题,并将影响降至最低。我们将随时通知客户和合作伙伴,并在获得更多信息后立即提供更新。”

受影响的17个码头包括汉堡、根特、安特卫普、泽布吕赫和鹿特丹的码头。Baker Botts表示,目前尚不清楚袭击的全部范围。报告显示,针对港口码头软件的勒索软件攻击阻止了他们处理驳船,导致航线改道和拥堵,同时阻止油轮装卸。

Cybereason副总裁兼全球现场CSO Greg Day表示,随着全球紧张局势影响石油和天然气的获取和供应,我们可以推测,最近对整个欧洲石油供应商的这些攻击是旨在加剧一些国家之间现有的紧张关系,或者目标是更为传统的牟取暴利,因为有大量媒体报道天然气和石油价格上涨。

德国报纸Handelsblatt首先报道了德国公司Oiltanking遭到攻击的消息,并访问了德国联邦信息安全办公室的内部文件,这些文件确定BlackCat勒索软件组织应对此次攻击负责。

据Handelsblatt报道,“由于Oiltanking的油库瘫痪,中型公司的加油站以及壳牌等主要客户的加油站无法再供应。操作必须手动完成,233个加油站受到影响,尤其是在德国北部。”

安全公司Palo Alto Networks的威胁情报部门Unit 42表示,在短短一个月内,BlackCat网络犯罪集团就对国际组织进行了高影响力的勒索软件攻击,并在全球勒索软件集团的排名中上升至第七位。该排名基于BlackCat数据泄露网站上列出的受害者人数。

BlackCat勒索软件组织于2021年11月中旬首次受到关注,针对美国、欧洲和菲律宾以及其他地区的组织。其目标包括制药公司和从事建筑和工程、零售、运输、保险、电信和汽车零部件制造的公司。

根据印度网络安全公司CloudSEK的调查结果,BlackCat或Alphv是REvil集团的前成员。报告称,LockBit勒索软件组织的一名成员声称BlackCat是BlackMatter或DarkSide勒索软件组织的更名版本。

网络安全公司Adarma的总理事会Scott Connarty表示,石油和天然气行业的这一重大勒索软件攻击令人担忧,因为它针对关键基础设施阻碍供应链并造成尽可能多的经济破坏。

Connarty表示,“这次最新的攻击应该进一步提醒我们,我们都面临的网络攻击的频率、复杂性和严重性不断增加。在之前的公司中经历过非常相似的网络攻击,不幸的是,我知道像这样的勒索软件事件在公司持续的交易能力以及为成功度过这场危机而施加在执行团队身上的巨大压力。所有企业不断管理其网络安全的重要性从未如此明显。”

Synopsys Software Integrity Group管理软件安全顾问Stanislav Sivak表示,虽然到目前为止还没有太多关于动机、影响和攻击向量的信息,但有趣的是,即使是一些不太知名的组织,例如汽油经销商,如今正受到网络攻击者的关注。

Sivak表示,“所有关键基础设施元素都是这种情况。除非它们不存在,否则您不会注意到它们存在。这是软件风险如何等同于业务风险的完美案例。幸运的是,在这种情况下,由于其他补偿控制或攻击的范围,影响仅限于部分拒绝服务,似乎没有发生数据泄露。”

参考来源:InfoRiskToday http://33h.co/kydry

(三)德国石油供应公司Oiltanking遭受重大网络攻击

德国主要石油储存公司Oiltanking GmbH Group在1月31日周日遭受了网络攻击。此次攻击影响了Oiltanking以及石油贸易公司Mabanaft的IT系统,这两家公司都隶属于总部位于德国汉堡的Marquard&Bahls集团,该集团是世界上最大的能源供应公司之一。据德国媒体Handelsblatt报道,攻击者似乎是勒索软件BlackCat。

根据该公司企业通信主管Claudia Wagner的一份声明,这次袭击关闭了油罐公司的IT系统。Oiltanking的德国子公司在德国经营所有码头,目前运力有限。Oiltanking的全球业务并未受到影响。

Wagner在电子邮件中表示,“我们正在根据应急计划解决这个问题,并了解事件的全部范围。我们正在与外部专家一起进行彻底调查,并与有关当局密切合作。”

Oiltanking Germany拥有并经营着11个码头,总储存量为237.5万立方米燃料,总共为德国26家公司供应燃料。该公司的客户包括许多中型公司,以及石油公司壳牌。该公司告诉路透社,荷兰皇家壳牌公司现在正在将石油供应重新分配到其他储存地点。

仅壳牌一家就在德国经营着1,955个加油站,因此,如果这些加油站的燃料耗尽,就会引发一场危机,从而对德国的一系列日常运营产生不利影响,进而影响其国民经济。

德国独立储罐协会的常务董事Frank Shaper表示,这次袭击不会危及该国的燃料供应,无论是供暖还是运输方面。

但是,中断仍然很严重,如果公司需要很长时间才能解决由攻击引起的IT问题,供应链也可能会中断。这主要是由于储罐装载/卸载过程的自动化,不能回到手动操作,因为它完全依赖于当前离线的计算机化系统。

Oiltanking在德国共有13个油罐区,目前这些罐区不能为卡车提供服务。相反,该公司已使用替代地点,直到网络攻击的影响得到补救。

截至12月,Black Cat在Palo Alto Network的Unit 42威胁情报部门跟踪的所有勒索软件组织中的受害者数量排名第七。。该组织使用高度可定制的编码语言Rust,并允许该组织在个性化攻击方面建立声誉。与其他团体相比,它还向出租其攻击基础设施的附属公司支付高额佣金。

此次袭击发生之际,严重依赖俄罗斯石油的德国考虑,如果俄罗斯进一步入侵乌克兰,将退出与俄罗斯的一项主要天然气管道协议北溪2。上周,德国情报部门还就黑客组织APT27的持续网络攻击发出警告。

Lookout安全解决方案高级经理Hank Schless表示,“没有足够的信息来说明谁应该对此负责,但无论如何,攻击者都看到了对德国施加更大压力的机会,德国是欧洲最大的俄罗斯天然气消费国之一。这是利用高压情况为恶意网络活动创造机会的完美例子,攻击者尽可能频繁地这样做。”

过去,针对能源部门的网络攻击已被证明极具破坏性。5月针对美国Colonial Pipeline的勒索软件攻击引起了美国加油站的恐慌。

参考来源:CyberScoop http://33h.co/kyxfp

(四)瑞士航空服务公司Swissport遭受勒索软件攻击导致航班延误

瑞士航空服务公司Swissport披露其遭受了勒索软件攻击,影响了IT基础设施和服务,导致航班延误。

Swissport为50个国家的310个机场提供货物装卸、安全、维护、清洁和休息室招待服务。年旅客吞吐量2.82亿人次,货物吞吐量480万吨,是全球航空旅游产业链的重要一环。Swissport拥有约66,000名员工,并产生28亿欧元的综合营业收入。

Swissport在2月4日发布的一条推文指出,攻击已基本得到控制,系统正在恢复,以使服务恢复正常。目前加载Swissport的网站返回一个错误,表明该公司的IT团队仍在处理由勒索软件攻击引起的问题。

Swissport的客户之一,苏黎世机场的一位发言人表示,网络攻击发生在3日周四早上6点,造成22架次航班的轻微延误,时间在3到20分钟之间。Swissport表示,即使没有IT系统支持,航空公司的地面服务也可以继续,尽管在某些情况下延误是不可避免的。

目前有关此次攻击的详细信息很少,尚不清楚哪个勒索软件团伙应对此负责,或者他们是否在入侵期间窃取了公司数据。目前没有勒索软件组织声称对Swissport进行了攻击或在泄密站点泄露数据。

此前另一家欧洲公司也发生了类似事件。。三天前,黑客对Oiltanking发起了攻击,这破坏了整个德国的燃料分配。昨天,比利时的一个主要石油码头因网络攻击而导致运营中断,该国当局目前正在对此进行调查。尽管这些事件似乎都没有造成严重损害,但提醒人们,尽管最近执法部门逮捕了一些勒索软件团体,但勒索软件团体仍然非常活跃。

参考来源:BleepingComputer http://33h.co/kyd1t

(五)黑客发现瑞士铁路系统存在数据安全漏洞

一名匿名黑客发现了影响瑞士国家铁路系统的漏洞,利用该漏洞可访问约50万名购买了瑞士联邦铁路(SFR)车票的个人数据,包括旅客的姓名、出生日期、购买头等舱和二等舱的数量、出发地和最终目的地。

在检测到SFR的瑞士卡系统中存在漏洞后,黑客将其报告给了在瑞士公共电视台SRF播出的Rundschau节目。该黑客表示,任何人都可以轻松查看数据,利用该漏洞不需要专业的IT知识,敏感数据实际上在互联网上是公开的。

该安全漏洞已报告给瑞士联邦数据保护专员。据瑞士新闻网站Swiss Info报道,被黑客入侵的数据从未公开,此后一直由SFR保护。黑客表示,其利用该漏洞的动机是揭露其存在,以期避免潜在的恶意网络攻击。

专门研究网络犯罪的作家兼记者Otto Hostettler表示,“这对瑞士铁路来说是一次巨大的灾难,这些数据可以在暗网上的黑客论坛上出售。如果落入坏人手中,它有很大的滥用潜力。”

众所周知,网络犯罪分子以瑞士铁路行业为目标。2020年5月,黑客窃取了瑞士火车制造商Stadler Rail的数据,并要求以600万美元的比特币作为回报。袭击发生后,Stadler发表声明称,其不会也从未愿意向勒索者付款,也没有进行谈判。

为回应Stadler的拒绝,威胁行为者在互联网上发布了一些被盗文件的图像。图片附带的一条信息称,犯罪分子从火车制造商那里窃取了不少于10,000份文件。Stadler表示已备份了攻击中受损的所有数据。

参考来源:InfoSecurityMagazine http://33h.co/kyx4i

(六)西门子和施耐德电气修复了近50个漏洞

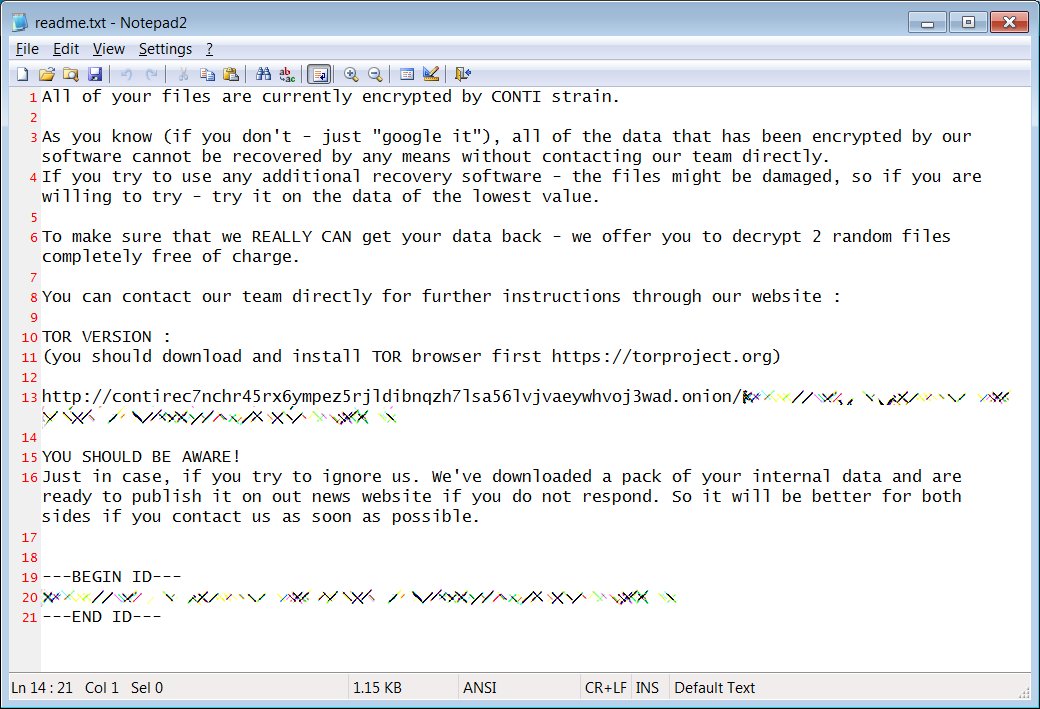

工业巨头西门子和施耐德电气在2月8日周二共计发布了15份安全公告,涉及影响其产品的近50个漏洞,这两家公司已发布了补丁或缓解措施来解决这些漏洞。

西门子发布了九份公告,涉及27个漏洞。其中最严重的漏洞是CVE-2021-45106,该漏洞与硬编码凭证相关,暴露了与SICAM TOOLBOX II工程解决方案相关的数据库。另一份公告描述了三个高危拒绝服务(DoS)漏洞,无需身份验证即可利用这些漏洞,来攻击公司的控制器。

在SIMATIC、SINEMA和SCALANCE产品中也修复了高危安全漏洞,它们都使用相同的第三方strongSwan组件。虽然这些漏洞已被证实允许DoS攻击,但其中一个也可能允许在某些情况下远程执行代码。Solid Edge、JT2Go、Teamcenter Visualization和Simcenter Femap中已修补或缓解了可通过诱骗目标用户打开特制文件来利用的漏洞,攻击者可以利用这些弱点进行DoS攻击或远程代码执行。

西门子还发布了另外一份公告,通知客户有关影响其许多产品的高危OpenSSL漏洞。虽然有些产品可以使用补丁,但是有些产品只有缓解措施,并且打算发布更新。SINEMA Remote Connect Server、Spectrum Power 4以及SIMATIC WinCC和PCS中解决了中危漏洞。

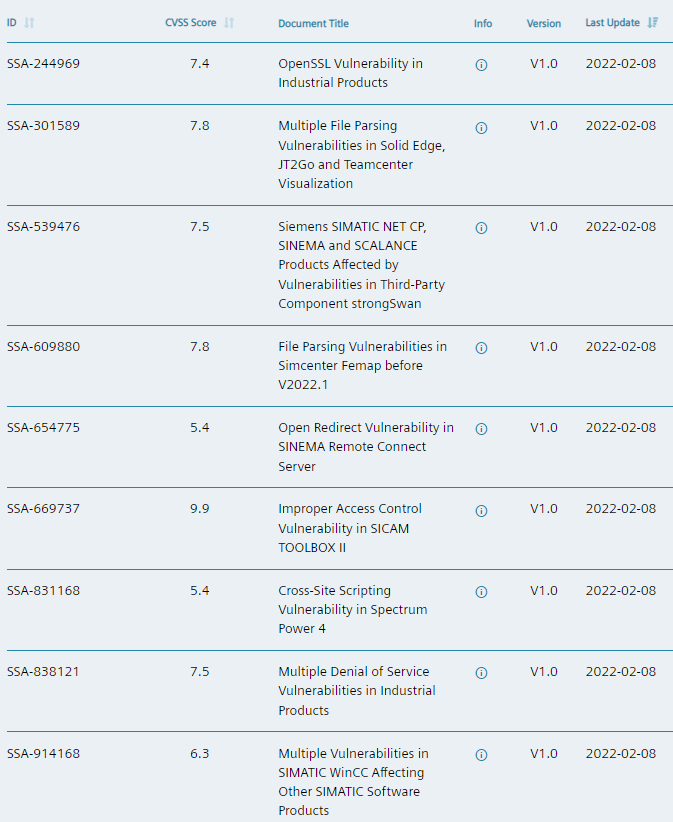

施耐德电气发布了六份公告,涉及20个漏洞。在用于监控和控制工业过程的交互式图形SCADA系统IGSS中总共发现了八个漏洞,其中许多为严重和高危漏洞。这些漏洞可能导致远程代码执行、数据泄露以及对SCADA系统失去控制。这些漏洞是由Tenable和Vyacheslav Moskvin发现的,他们通过趋势科技的零日倡议(ZDI)报告了其发现。虽然ZDI尚未公开其建议,但Tenable已经发布了技术信息和概念验证(PoC)漏洞利用。

在施耐德的spaceLYnk、Wiser For KNX和federLYnk产品中也发现了严重和高危漏洞。施耐德还发布了公告,描述了其EcoStruxure EV Charging Expert、Easergy P40、Harmony/Magelis iPC和EcoStruxure Geo SCADA Expert产品中的高危和中危漏洞。利用这些漏洞可能导致未经授权的系统访问、本地权限升级、中断或失去保护。

参考来源:SecurityWeek http://33h.co/kyh9f

(七)英美澳联合发布全球勒索软件威胁态势

美国、澳大利亚、和英国的网络安全当局发现2021年针对全球关键基础设施组织的复杂、高影响力的勒索软件事件有所增加。

联邦调查局(FBI)、网络安全和基础设施安全局(CISA)和国家安全局(NSA)观察到针对美国16个关键基础设施部门中的14个涉及的勒索软件事件,包括国防工业基地、应急服务、食品和农业、政府设施和信息技术部门。澳大利亚网络安全中心(ACSC)观察到,勒索软件持续针对澳大利亚关键基础设施实体,包括医疗保健和医疗、金融服务和市场、高等教育和研究以及能源部门。英国国家网络安全中心(NCSC-UK)将勒索软件视为英国面临的最大网络威胁。教育是勒索软件攻击者的主要目标之一,但NCSC-UK也看到了针对地方政府和卫生部门的企业、慈善机构、法律专业和公共服务的攻击。

勒索软件的策略和技术在2021年继续发展,这表明勒索软件威胁行为者的技术日益成熟,以及对全球组织的勒索软件威胁增加。

这份由美国、澳大利亚和英国网络安全当局撰写的联合网络安全咨询提供了观察到的行为和趋势以及缓解建议,以帮助网络防御者降低被勒索软件入侵的风险。美国、澳大利亚和英国的网络安全部门观察到2021年网络犯罪分子的以下行为和趋势:

1、通过网络钓鱼、被盗远程桌面协议(RDP)凭据或暴力破解以及利用漏洞来获取网络访问权限;

2、利用网络犯罪服务进行雇佣;

3、分享受害者信息;

4、针对美国的高价值组织;

5、勒索手段多样化。

美国、澳大利亚和英国的网络安全当局评估,如果勒索软件犯罪商业模式继续为勒索软件行为者带来经济回报,勒索软件事件将变得更加频繁。每次支付赎金时,都会确认勒索软件犯罪商业模式的可行性和财务吸引力。此外,美国、澳大利亚和英国的网络安全当局指出,犯罪商业模式通常会使归因复杂化,因为开发人员、附属机构和自由职业者的网络很复杂;通常很难最终确定勒索软件事件背后的行为者。

勒索软件组织通过以下方式增加了影响力:瞄准云、针对托管服务提供商、攻击工业流程、攻击软件供应链、节假日和周末攻击组织。

美国、澳大利亚和英国的网络安全当局建议网络防御者应用以下缓解措施来降低勒索软件事件的可能性和影响:

1、所有操作系统和软件保持最新;

2、如果使用RDP或其他有潜在风险的服务,进行安全保护并密切监控;

3、实施用户培训计划和网络钓鱼练习,提高对访问可疑网站、点击可疑链接和打开可疑附件的风险的认识;

4、尽可能多的为服务提供MFA,尤其是Web邮件、VPN、访问关键系统的账户以及管理备份的特权账户;

5、要求所有使用密码登录的账户都具有强而唯一的密码,如服务账户、管理员账户和域管理员账户;

6、如果使用Linux,请使用Linux安全模块进行纵深防御,如SELinux、AppArmor或SecComp;

7、通过备份到多个位置、需要MFA进行访问以及加密云中的数据来保护云存储。

恶意网络参与者使用系统和网络发现技术来实现网络和系统的可见性和映射。要限制攻击者了解组织的企业环境和横向移动的能力,请采取以下措施:

1、网络分段;

2、实施端到端加密;

3、使用网络监控工具识别、检测和调查指定勒索软件的异常活动和潜在遍历;

4、记录外部远程连接;

5、对特权账户实施基于时间的访问;

6、通过授权策略执行最小特权原则;

7、减少凭证暴露;

8、禁用不需要的命令行实用程序,限制脚本活动和权限,并监控其使用情况;

9、维护数据的离线备份,即物理断开链接,并定期测试备份和恢复;

10、确保所有备份数据都经过加密、不可变(即不能更改或删除)、并覆盖整个组织的数据基础设施;

11、从云环境中收集遥测数据。

参考来源:CISA http://33h.co/kys5d

(八)跨区块链加密货币平台Wormhole遭受黑客攻击窃取3.2亿美元

跨区块链加密货币平台Wormhole在2月2日披露,其遭受了黑客攻击,3.2亿美元的加密货币被盗。Wormhole表示,网络已关闭进行维护,并开始调查潜在的漏洞利用。

Wormhole是一个跨区块链加密平台,是是连接各种区块链的桥梁,包括Ethereum、Solana、Terra、Binance智能链、Polygon、Avalanche和Oasis。其主要功能之一是代币桥,允许用户在这些区块链之间架起打包资产的桥梁。

攻击者使用了一个漏洞,该漏洞已被修补,在Solana区块链上铸造了120,000个包裹的以太坊(wETH),其中大部分随后转移到了以太坊区块链。在攻击发生时,这120,000个wETH的价值约为3.2亿美元。

Wormhole开发商已经通过“白帽协议”向攻击者提供了1000万美元的漏洞赏金,如果他们归还被盗的加密货币。

Wormhole已承诺分享一份详细的事件报告,并在2月3日在推特上表示已恢复所有资金和网络。在Jump Trading Group的加密部门Jump Crypto的帮助下,这些资金得以恢复。

这是历史上第二大密货币盗窃案,最大的一起发生在2021年8月,当时Poly Network宣布有人窃取了价值约6亿美元的加密货币,然而几乎所有被盗资金都在几天后归还。

参考来源:SecurityWeek http://33h.co/ky3dm

(九)研究人员发现新型勒索软件Sugar

沃尔玛网络安全团队发现了名为Sugar的新型勒索软件,是勒索软件即服务(RaaS)模式。与其他勒索软件不同,Sugar勒索软件似乎主要针对个人计算机,而不是整个企业。Sugar恶意软件于2021年11月首次在野外被发现,是一种Delphi恶意软件,借用了其他勒索软件系列的代码。

新恶意软件系列中最有趣的组件之一是加密程序,使用了修改后的RC4算法版本,并重复使用加密器中的相同例程作为恶意软件中字符串解码的一部分。这表明Sugar勒索软件及其加密程序是由同一团队开发的,另一种情况是威胁行为者向附属网络提供加密程序。

沃尔玛的分析文章表示,“恶意软件是用Delphi编写的,但从RE的角度来看,有趣的是,重复使用来自加密程序的相同例程作为恶意软件中字符串解码的一部分,这将使我们相信它们具有相同的开发人员,加密器可能是主要参与者向其附属机构提供的构建过程或某些服务的一部分。”

研究人员还注意到,Sugar勒索软件与REvil勒索软件有一些相似之处,而解密程序页面与Clop运营商使用相似的页面。研究人员还在用于加密/解密操作的GPLib库中发现了其他相似之处。研究人员还针对这种威胁发布了妥协指标(IoC)。

参考来源:SecurityAffairs http://33h.co/kynzg

(十)在ICS环境中使用的SeaConnect设备存在高危漏洞

Cisco Talos最近在Sealevel Systems Inc.的SeaConnect物联网边缘设备中发现了几个漏洞,其中许多漏洞可能允许攻击者进行中间人攻击,或在目标设备上执行远程代码。

SeaConnect 370W是一款连接WiFi的边缘设备,常用于工业控制系统(ICS)环境,允许用户远程监控和控制现实世界I/O进程的状态。该设备通过MQTT、Modbus TCP和SeaMAX API的制造商特定接口提供远程控制。

此设备中存在三个缓冲区溢出漏洞,CVE-2021-21960、CVE-2021-21961和CVE-2021-21962,可允许攻击者在目标机器上执行任意代码。这些漏洞的CVSS评分分别为10.0、10.0和9.0分,是漏洞中最严重的。

另一个漏洞CVE-2021-21959使攻击者更容易在设备和SeaConnect云服务之间进行中间人攻击,并最终完全控制设备。在进行中间人攻击时,攻击者可以利用CVE-2021-21963、CVE-2021-21968、CVE-2021-21969、CVE-2021-21970或CVE-2021-21971中的任意一个执行各种恶意操作,包括任意重写文件或导致越界写入。

CVE-2021-21967还要求攻击者进行中间人间谍活动,最终导致设备拒绝服务,而CVE-2021-21964和CVE-2021-21965在向目标设备发送特制数据包后也可能导致拒绝服务。

Talos研究人员还在SeaConnect 370W所依赖的过时Eclipse Foundation Embedded Paho MQTT Client-C库中发现了一个漏洞。CVE-2021-41036可能允许攻击者在设备上触发越界写入。Eclipse Foundation和SeaConnect都承认并修复了这个问题。

建议用户更新至运行Sealevel Systems Inc.SeaConnect 370W的1.3.34版本。

参考来源:Talos http://33h.co/kyedf

(十一)葡萄牙沃达丰电信遭受网路攻击导致服务严重中断

葡萄牙电信公司沃达丰(Vodafone)在2月7日遭受了恶意网络攻击,导致其大部分客户数据服务处于离线状态,包括4G/5G移动网络、语音、电视、短信和电视服务。沃达丰称该事件是蓄意恶意攻击,旨在造成损害。

沃达丰在2月8日发布的声明中表示,“我们已经恢复了移动语音服务和移动数据服务,几乎整个国家的3G网络上都可以使用,但不幸的是,我们所遭受的犯罪行为的规模和严重性意味着对所有其他服务的谨慎和长期工作。”

沃达丰在葡萄牙拥有超过400万手机用户,另有340万家庭和企业互联网用户,因此网络攻击造成了大规模问题。

沃达丰表示,在当地和国际团队的帮助下,其正在全天候努力恢复剩余的服务,目前这是该公司处理过的最大的网络安全事件。沃达丰正在与当局合作调查这一事件,根据目前的证据,客户数据似乎没有被访问或泄露。

尽管网上有一些谣言,但沃达丰葡萄牙公司并未将正在进行的事件归因于勒索软件攻击。这些谣言目前正在网上掀起波澜,因为在过去的一个月里,一个勒索软件团伙敲诈了葡萄牙最大的两家新闻媒体Impresa和Cofina。这两次攻击的幕后勒索软件组织Lapsus$尚未对Vodafone的在线账户中断事件负责。

一名沃达丰葡萄牙员工通过LinkedIn表示,他们只知道技术中断,不知道公司在新闻稿中将中断归咎于网络攻击,这表明该事件的细节尚未披露及在内部分享。

参考来源:TheRecord http://33h.co/kyyj5

(十二)英国零食生产商KP Snacks遭受Conti勒索软件攻击导致供应链中断

英国零食生产商KP Snacks遭受了Conti勒索软件攻击,影响了向主要超市的配送服务,导致英国各地供应链中断。

Kenyon Produce(KP)Snacks包括PopChips、Skip、Hula Hoops、Penn State pretzels、McCoy's、Wheat Crunchies等流行品牌。KP Snacks拥有2,000多名员工,估计该公司的年收入超过6亿美元,使其成为威胁行为者的有吸引力的目标。

据报道,由于这次袭击,该公司向主要超市的配送被推迟或完全取消。根据KP Snacks与其合作超市的讨论,供应短缺问题可能会持续到3月底。

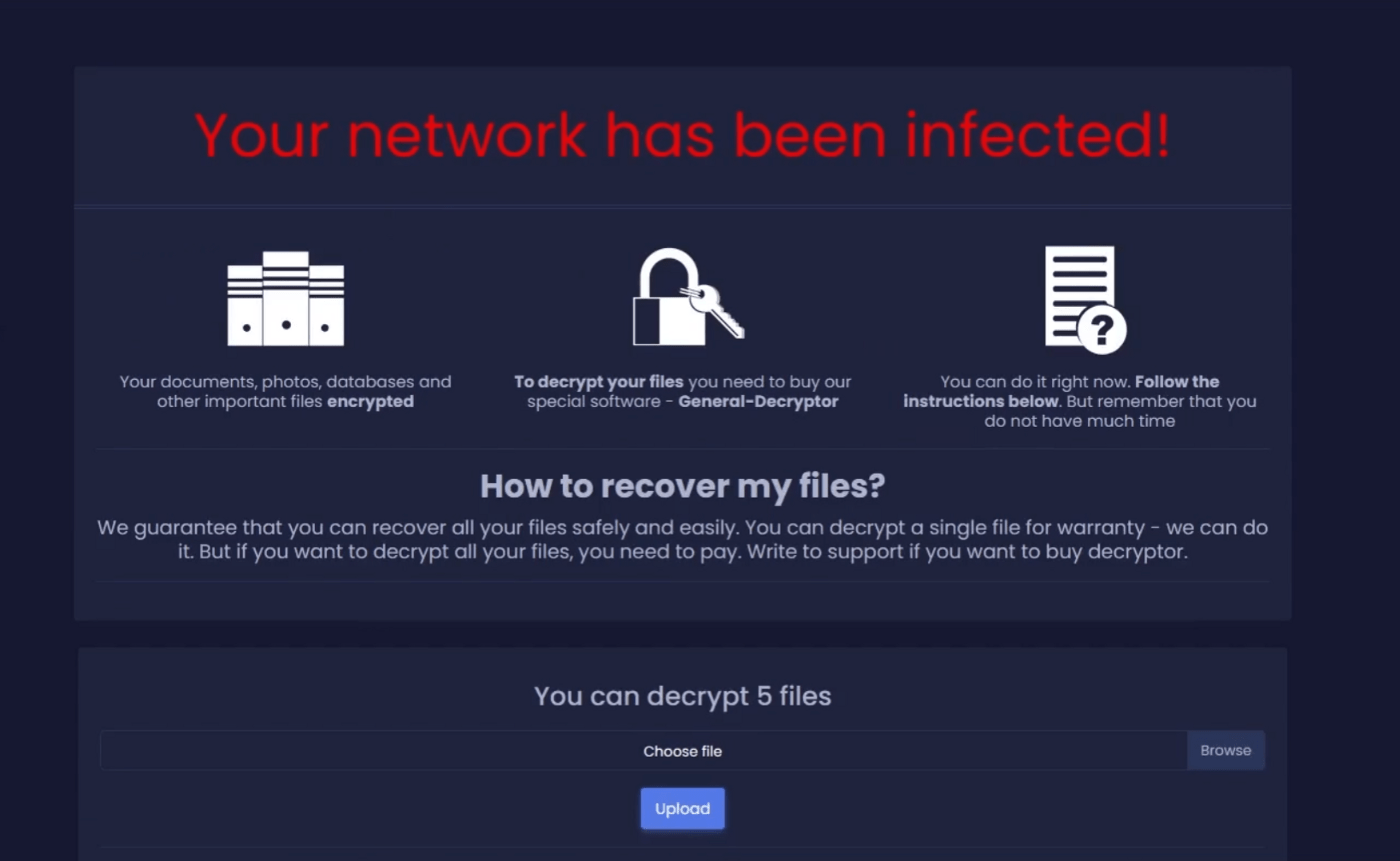

一位消息人士表示,该公司的内部网络已被入侵,威胁者可以访问和加密敏感文件,包括员工记录和财务文件。私密泄密页面显示Conti勒索软件组织声称对这次攻击负责。

在私人泄密页面上,Conti分享了信用卡对账单、出生证明、包含员工地址和电话号码的电子表格、机密协议和其他敏感文件的样本。

暗网互联网提供商DarkFeed也发布了关于Conti勒索软件操作的消息,KP Snacks有五天时间考虑是否支付赎金,否则Conti将在公开博客上泄露更多专有数据。目前尚不清楚KP Snacks是否正在与Conti谈判,或者是否会支付赎金。

KP Snacks发言人表示,“1月28日星期五,我们意识到我们不幸成为勒索软件事件的受害者。我们发现此事件后就立即制定了网络安全响应计划,并聘请了一家领先的取证信息技术公司和法律顾问来协助我们进行调查。”

该公司的内部IT团队正在与第三方安全专家合作评估情况。该公司声明中总结道,“我们一直在继续让我们的同事、客户和供应商了解任何事态发展,并为这可能造成的任何中断道歉。”

Conti是一项勒索软件即服务(RaaS)操作,与俄罗斯网络犯罪组织Wizard Spider相关联,该组织也以其他臭名昭著的恶意软件而闻名,包括Ryuk、TrickBot和BazarLoader。在公司设备感染BazarLoader或TrickBot恶意软件后,勒索软件组织的附属机构会破坏目标网络,为他们提供对受感染系统的远程访问。

最近几周,Conti在多次针对知名组织后,迅速攀升至勒索软件组织行列。上个月,Conti声称攻击了印尼央行,并开始泄露其数据。2021年12月,Conti入侵北欧精选酒店集团系统,冻结了酒店房卡。该勒索软件团伙以前的攻击目标包括爱尔兰卫生部(DoH)和卫生服务执行局(HSE),以及营销巨头RR Donnelly(RRD)。由于Conti活动的增加,FBI、CISA和NSA US最近也发布了关于Conti勒索软件攻击数量增加的咨询警告。

参考来源:BleepingComputer http://33h.co/ky3qn

(如未标注,均为天地和兴工业网络安全研究院编译)

相关资讯