关键信息基础设施安全动态周报【2022年第35期】

发布时间:

2022-09-09

来源:

作者:

访问量:

80

目 录

第一章 国内关键信息基础设施安全动态

(一)西北工业大学遭美国安局网络攻击

(二)Zyxel修复了NAS固件中的严重漏洞

(三)QNAP警告利用Photo Station零日漏洞的Deadbolt勒索软件攻击

第二章 国外关键信息基础设施安全动态

(一)阿尔巴尼亚因遭受网络攻击与伊朗度断绝外交关系

(二)意大利能源机构GSE遭受BlackCat勒索软件攻击

(三)GhostSec黑客组织攻击以色列55台PLC设备

(四)朝鲜APT组织Lazarus攻击全球能源供应商

(五)新型Linux恶意软件Shikitega使用多阶段部署逃避检测

(六)美国第二大学区LAUSD遭受勒索软件攻击

(七)美国国税局意外泄露纳税人信息

(八)俄罗斯Yandex出租车遭受黑客攻击导致莫斯科严重交通拥堵

(九)三星遭受黑客攻击泄露个人信息

(十)威胁行为者泄露CodeRAT恶意软件源代码

第一章 国内关键信息基础设施安全动态

(一)西北工业大学遭美国安局网络攻击

2022年6月22日,西北工业大学发布《公开声明》称,该校遭受境外网络攻击。陕西省西安市公安局碑林分局随即发布《警情通报》,证实在西北工业大学的信息网络中发现了多款源于境外的木马样本,西安警方已对此正式立案调查。

国家计算机病毒应急处理中心和360公司联合组成技术团队(以下简称“技术团队”),全程参与了此案的技术分析工作。技术团队先后从西北工业大学的多个信息系统和上网终端中提取到了多款木马样本,综合使用国内现有数据资源和分析手段,并得到了欧洲、南亚部分国家合作伙伴的通力支持,全面还原了相关攻击事件的总体概貌、技术特征、攻击武器、攻击路径和攻击源头,初步判明相关攻击活动源自美国国家安全局(NSA)“特定入侵行动办公室”(Office of Tailored Access Operation,后文简称TAO)。

本次调查发现,在近年里,美国NSA下属TAO对中国国内的网络目标实施了上万次的恶意网络攻击,控制了数以万计的网络设备(网络服务器、上网终端、网络交换机、电话交换机、路由器、防火墙等),窃取了超过140GB的高价值数据。TAO利用其网络攻击武器平台、“零日漏洞”(0day)及其控制的网络设备等,持续扩大网络攻击和范围。经技术分析与溯源,技术团队现已澄清TAO攻击活动中使用的网络攻击基础设施、专用武器装备及技战术,还原了攻击过程和被窃取的文件,掌握了美国NSA及其下属TAO对中国信息网络实施网络攻击和数据窃密的相关证据,涉及在美国国内对中国直接发起网络攻击的人员13名,以及NSA通过掩护公司为构建网络攻击环境而与美国电信运营商签订的合同60余份,电子文件170余份。

在针对西北工业大学的网络攻击中,TAO使用了40余种不同的NSA专属网络攻击武器,持续对西北工业大学开展攻击窃密,窃取该校关键网络设备配置、网管数据、运维数据等核心技术数据。通过取证分析,技术团队累计发现攻击者在西北工业大学内部渗透的攻击链路多达1100余条、操作的指令序列90余个,并从被入侵的网络设备中定位了多份遭窃取的网络设备配置文件、遭嗅探的网络通信数据及口令、其它类型的日志和密钥文件以及其他与攻击活动相关的主要细节。

本文版权归原作者所有,参考来源:国家计算机病毒应急处理中心 http://985.so/bg6zf

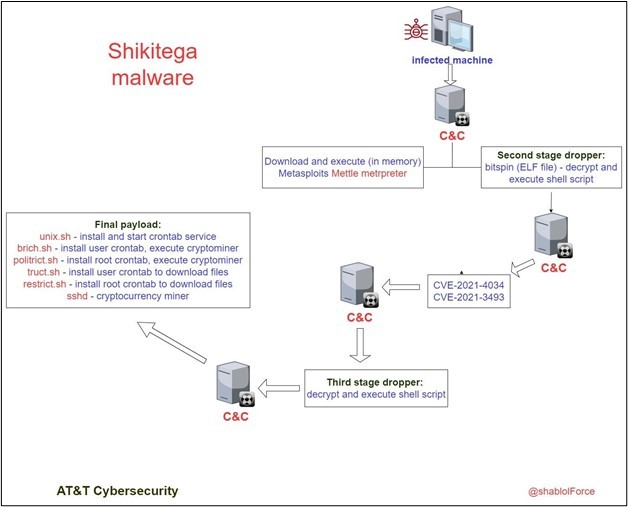

(二)Zyxel修复了NAS固件中的严重漏洞

台湾网络解决方案提供商Zyxel发布了一个严重漏洞的修补程序,该漏洞影响多个NAS(网络附属存储)设备型号固件。

该漏洞编号为CVE-2022-34747,CVSS评分为9.8,是格式字符串漏洞,影响V5.21(AAZF.12)C0之前的Zyxel NAS326固件版本。

攻击者可以通过向受影响的产品发送特制的UDP数据包来利用该漏洞。成功利用该漏洞可能允许攻击者在受影响的设备上执行任意代码。

Zyxel在公告中表示,“在Zyxel NAS产品的特定二进制文件中发现了一个格式字符串漏洞,该漏洞可能允许攻击者通过精心设计的UDP数据包实现未经授权的远程代码执行。”

Zyxel调查确定了三种受影响的NAS型号,都在其支持生命周期内。Zyxel在8月中旬通过NAS326、NAS540和NAS542设备型号的固件更新默默地修补了该漏洞,但漏洞详细信息的发布推迟到了本周。安全研究人员Shaposhnikov Ilya发现并报告了该漏洞。

(三)QNAP警告利用Photo Station零日漏洞的Deadbolt勒索软件攻击

台湾NAS解决方案提供商9月3日发布安全警告称,其发现了一种新的DEADBOLT勒索软件攻击,该攻击利用了Photo Station中的零日漏洞。QNAP敦促所有QNAP NAS用户将Photo Station更新到最新可用版本。

QNAP在安全通知中表示,“QNAP今天检测到了DEADBOLT安全威胁,利用Photo Station漏洞对直接连接到互联网的QNAP NAS进行加密。”

QNAP在2022年9月3日注意到了DeadBolt勒索软件活动,并表示,“该活动似乎针对运行Photo Station并暴露在互联网上的QNAP NAS设备。”

QNAP没有分享该漏洞的CVE,但在DeadBolt使用该漏洞后12小时内修复了Photo Station漏洞,并建议用户采取一系列措施来保护自己,包括确保设备不会暴露在互联网上.

攻击范围很广,在周六和周日的攻击数量激增。QNAP已发布相关补丁。

该公司表示,QuMagie是Photo Station的简单而强大的替代品,因此建议使用QuMagie来有效管理QNAP NAS中的照片存储。

QNAP表示,“我们强烈建议不要将QNAP NAS直接连接到互联网。我们建议用户使用QNAP提供的myQNAPcloud Link功能,或启用VPN服务。”

建议采取以下方式保护NAS免受DeadBolt勒索软件侵害:

1、关闭路由器的端口转发功能;

2、在NAS上设置myQNAPcloud,以启用安全远程访问并防止暴露在互联网上;

3、将NAS固件更新至最新版本;

4、将NAS上的所有应用程序更新到最新版本;

5、为NAS上的所有用户账户应用强密码;

6、拍摄快照并定期备份以保护数据。

参考来源:GBHackers http://985.so/bgvvi

第二章 国外关键信息基础设施安全动态

(一)阿尔巴尼亚因遭受网络攻击与伊朗度断绝外交关系

阿尔巴尼亚总理9月7日表示,阿尔巴尼亚与伊朗断绝外交关系,并驱逐了伊朗大使馆工作人员,原因是近两个月前德黑兰在阿尔巴尼亚政府网站上进行了一次重大网络攻击。北约成员国阿尔巴尼亚的此举是第一个因网络攻击而中断外交关系的国家。

美国白宫9月7日誓言要对伊朗进行未指明的报复,因为其是“网络空间的一个令人不安的先例”。白宫在一份声明中表示,几周以来,美国已经派专家在当地帮助阿尔巴尼亚,并得出结论,伊朗是“鲁莽和不负责任”的攻击和黑客泄密活动的幕后黑手。

阿尔巴尼亚总理埃迪·拉玛表示,政府的决定已正式提交给伊朗驻首都地拉那大使馆。所有使馆工作人员,包括外交和安全人员,都被命令在24小时内离开阿尔巴尼亚。

7月15日,一场网络攻击暂时关闭了众多阿尔巴尼亚政府数字服务和网站。拉玛表示,调查表明,网络攻击不是由个人或独立团体实施的,而是国家侵略。

拉玛在视频声明中表示,“深入调查为我们提供了无可否认的证据,表明针对我国的网络攻击是由伊朗伊斯兰共和国精心策划和赞助的,其中涉及四个组织对阿尔巴尼亚的攻击。”

据伊朗国家电视台报道,伊朗9月7日周三谴责了驱逐外交官的行为,称这一行动考虑不周,且目光短浅。伊朗外交部在一份声明中否认德黑兰是对阿尔巴尼亚政府网站进行任何网络攻击的幕后黑手,并补充表示伊朗的关键基础设施是此类攻击的目标。

地拉那表示,它正在与微软和联邦调查局合作,调查网络攻击。美国网络安全公司Mandiant上个月认为,攻击者正在采取行动,支持德黑兰的持不同政见人士。

一个自称为“国土正义”的组织声称,对使用勒索软件扰乱数据的网络攻击负责。勒索软件以其在营利性犯罪勒索中的用途而闻名,但越来越多地被用于政治目的,尤其是伊朗。

“国土正义”组织在其Telegram频道中发布了据称是伊朗反对派组织Mujahedeen-e-Khalq组织成员的阿尔巴尼亚居留证,以及勒索软件的视频。该频道指控阿尔巴尼亚政府存在腐败,并使用了包括#Manez在内的标签。

阿尔巴尼亚自2009年以来一直是北约成员国,为3,000名伊朗MEK持不同政见者提供庇护,他们居住在地拉那以西30公里的马涅斯阿什拉夫3号营地。

Mandiant表示,“这项活动对其他北约成员国的公共和私人组织构成了威胁。随着围绕伊朗核协议的谈判继续停滞不前,这一活动表明,伊朗在未来进行网络攻击行动时可能会感到不那么克制。”

当时阿尔巴尼亚政府表示,黑客的方法与去年在德国、立陶宛、荷兰和比利时等其他北约国家的攻击相同。

拉玛周三指责德黑兰招募了最臭名昭著的国际网络攻击组织之一,该组织参与了对以色列、沙特阿拉伯、阿拉伯联合酋长国、约旦、科威特和塞浦路斯的类似攻击。地拉那已与战略伙伴和北约国家分享了数据和调查结果。

拜登政府表示支持阿尔巴尼亚与德黑兰断绝关系的举动。美国国家安全委员会发言人艾德丽安·沃森在一份声明中表示,“美国强烈谴责伊朗的网络攻击。我们与拉马总理一起呼吁,要求伊朗对这一史无前例的网络事件负责。美国将采取进一步行动,追究伊朗对威胁美国盟友安全的行为负责,并为网络空间开创一个令人不安的先例。”

阿尔巴尼亚外交部长Olta Xhacka表示,地拉那“与北约和欧盟合作伙伴在双边层面进行了密切沟通,并要求他们支持阿尔巴尼亚的决策,毫无疑问,在未来解决此类问题以最好的方式消除威胁。攻击的侵略性、攻击程度、以及完全无端的攻击这一事实没有为任何其他决定留下空间。”

Mandiant副总裁John Hultquist表示,对阿尔巴尼亚的袭击和之前对黑山的袭击表明,“北约国家的关键政府系统是多么脆弱和受到攻击。对阿尔巴尼亚的攻击提醒我们,虽然伊朗最具侵略性的网络活动通常集中在中东地区,但绝不限于此。伊朗将在全球范围内进行破坏性的网络攻击以及复杂的信息操作。”

7月,MEK计划在Manez营地举行自由伊朗世界峰会,受邀者中有美国立法者。“出于安全原因以及恐怖主义威胁和阴谋”,会议被取消。在2020年和2018年的两次单独事件中,地拉那以“威胁国家安全”为由驱逐了四名伊朗外交官。

参考来源:APNews http://985.so/bg0h7

(二)意大利能源机构GSE遭受BlackCat勒索软件攻击

意大利能源机构GSE的系统遭受了网络攻击,对此BlackCat/ALPHV勒索软件组织声称对此事件负责。

GSE是一家在意大利推广和支持可再生能源的上市公司。GSE发言人表示,在8月28日晚检测到攻击后,其网站和系统均已关闭,以阻止攻击者访问数据。

9月6日GSE的网站再次上线运营。为了确保数据和信息系统安全,GSE和政府当局正在努力重新配置系统,并重新建立服务运行。意大利网络安全当局和警方仍在调查此次攻击,并调查事件中哪些数据被泄露。

在GSE披露该事件之前,BlackCat勒索软件组织在其暗网数据泄露网站上添加了一个新条目,声称从意大利能源机构的服务器上窃取了大约700GB的文件。攻击者称,被盗文件包含机密数据,包括合同、报告、项目信息、会计文件和其他内部文件。

此前意大利最大能源公司Eni也遭受了网络攻击,该公司拥有31,000多名员工,在国内和国际市场开展业务。Eni披露,其最近遭受了黑客攻击,是网络攻击的一部分,对运营造成了轻微影响。

今年早些时候,BlackCat还表示,其对中欧天然气管道和电力网络运营商Creos Luxembourg SA和德国石油供应公司Oiltanking进行了勒索软件攻击。

BlackCat/ALPHV勒索软件行动于2021年11月启动,被认为是DarkSide/BlackMatter组织的更名。DarkSide组织此前曾攻击了Colonial油气管道公司,并成为了国际执法机构的目标。

随后DarkSide在2021年7月更名为BlackMatter,但在11月该组织的服务器被查封。Emsisoft发现并利用勒索软件的弱点创建了解密程序,很快该组织又被迫关闭。

该组被认为是目前针对全球企业的最重要的勒索软件威胁之一,曾攻击了航空公司货物处理服务提供商Swissport和时尚集团Moncler等。

最近BlackCat也一直在改进其勒索策略,推出了一个新的可搜索的被盗数据数据库,使得该组织的双重勒索攻击对受害者的伤害性更大。

今年4月份,美国联邦调查局警告声称,BlackCat拥有广泛的网络和勒索软件操作经验,因为它们在2021年11月至2022年3月期间入侵了全球60多个实体。

参考来源:BleepingComputer http://985.so/bgs27

(三)GhostSec黑客组织攻击以色列55台PLC设备

工业网络安全公司OTORIO在9月7日披露,GhostSec黑客组织控制了以色列组织和平台上的55个Berghof PLC。此前GhostSec在社交媒体及其Telegram频道上宣布,其已成功攻击了以色列组织和平台的设备。

OTORIO研究团队负责人David Krivobokov在公司博客文章中表示,“在其发布的消息中,GhostSec附上了一段视频,展示了成功登录到PLC的管理面板的过程,以及一张HMI屏幕图像,显示其当前状态和PLC进程控制,另一张图像显示PLC已停止。”

OTORIO评估表示,这种安全漏洞在OT环境中可能非常危险,因为它们会影响物理过程,在某些情况下甚至会导致危及生命的情况。“虽然GhostSec声称是一次复杂的网络攻击,但这里审查的事件只是一个不幸的案例,工业系统的容易被忽视的错误配置导致了一次极其简单的破坏系统本身的尝试。”

Krivobokov观察发现,虽然HMI可能没有被GhostSec访问或操纵,黑客也没有利用Modbus接口,但显示出对OT域的不熟悉。“据我们所知,GhostSec并未对受影响的系统造成严重损害,只是试图引起人们对黑客活动组织及其活动的关注。”

尽管此事件的影响很小,但这是一个很好的例子,可以通过简单、正确的配置轻松避免网络攻击。例如禁止将资产公开暴露在互联网上,并保持良好的密码策略,尤其是更改默认登录凭据,会导致黑客攻击者的破坏尝试失败。

OTORIO团队观察到已发布的ZIP档案系统转储,其中揭示了受影响PLC的公共IP地址。“这表明这些设备已经/公开暴露在互联网上。两个档案都包含相同类型的数据,系统转储和HMI屏幕截图,它们直接从Berghof管理面板导出。该面板在设计上具有此功能,允许登录用户创建备份并通过屏幕截图查看当前的HMI状态。”

Krivobokov表示,在公司进行调查时,这些IP仍然可以通过互联网访问,对管理面板的访问受密码保护。但是尝试一些默认值和常用凭据后,登录成功。“只需访问“屏幕截图”选项卡,即可截取和查看HMI屏幕截图。只需访问管理面板中的“系统转储”选项卡,即可完成系统转储。”

Krivobokov表示,“尽管访问管理面板可以完全控制PLC的某些功能,但它不能直接控制工业过程。可能会在一定程度上影响流程,但实际流程配置本身并不能仅从管理面板中获得。”

Krivobokov进一步补充表示,从研究中,“我们得出结论,Berghof使用CODESYS技术作为其HMI,并且也可以通过浏览器在某个地址访问。根据我们对GhostSec违规证明的观察,我们不知道GhostSec是否获得了对HMI的访问权限。但我们已经确认HMI屏幕也是公开的。”HMI公开了工业过程的配置。

参考来源:IndustrialCyber http://985.so/bgvtu

(四)朝鲜APT组织Lazarus攻击全球能源供应商

Talos研究人员发现,朝鲜APT组织Lazarus正在攻击全球各地的能源供应商的企业网络,攻击目标包括美国、加拿大和日本的组织。Lazarus组织利用VMWare Horizon服务器漏洞进行初始访问,于2022年2月至2022年7月期间渗透了世界各地的组织,以维持长期访问权限,并从受害者那里窃取数据。

Talos发布的分析显示,“目标组织包括来自世界各地的能源供应商,包括总部位于美国、加拿大和日本的能源供应商。该活动旨在渗透世界各地的组织,以建立长期访问权限,并随后将感兴趣的数据泄露给入侵民族国家。”

攻击链从利用VMWare产品中的漏洞开始,即Log4j漏洞,以初步立足于企业网络。一旦获得对网络的访问权限,威胁行为者就会部署自定义植入程序VSingle和YamaBot。

VSingle是一个从远程网络执行任意代码的HTTP机器人,还可以下载和执行插件。该机器人被用于执行各种恶意活动,包括侦察、恶意软件部署和数据泄露。YamaBot是一个用Golang编写的后门程序。

民族国家黑客还使用了已知的恶意软件家族,以及以前未知的被Talos称为MagicRAT的恶意软件植入程序。“这些攻击的主要目标可能是建立对受害者网络的长期访问权限,以进行间谍活动,以支持朝鲜政府的目标。”

今年4月和5月早些时候,赛门铁克和AhnLab部分记录了相同的活动。Cisco Talos研究人员观察到针对多个受害者的多次攻击,还提供了两个最具代表性的攻击的详细信息。

第一个受害者表明从利用到目标行动的攻击链。这种入侵也说明了VSingle植入程序的使用。第二个受害者代表类似于Victim1的杀伤链,但在这种情况下,研究人员观察到部署了一种新的植入物,称之为MagicRAT以及VSingle。

尽管此活动中多次入侵的感染链相似,但存在一些关键变化,包括APT组织在不同入侵集中执行的一些可选活动。

此次活动使用的变体包括:使用Mimikatz和Procdump等工具收集凭证、用于设置SOCK代理的代理工具、例如PuTTY的plink等反向隧道工具。

参考来源:SecurityAffairs http://985.so/bgvpr

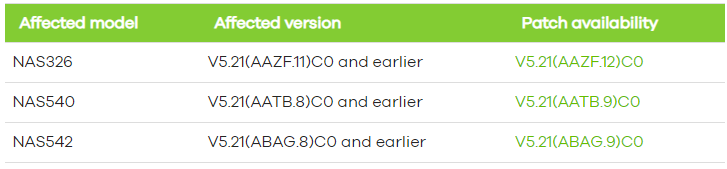

(五)新型Linux恶意软件Shikitega使用多阶段部署逃避检测

AT&T Alien Labs研究人员发现了一种新的隐形Linux恶意软件,名为Shikitega,攻击目标为端点和物联网设备。该恶意软件利用多阶段感染链,威胁行为者使用该软件可完全控制系统,并执行其他恶意活动,包括加密货币挖掘。

Shikitega能够从C2服务器下载下一阶段的有效载荷,并直接在内存中执行,这使得它具有高度规避性。该恶意软件下载并执行Metasploit的Mettle计量器,以接管受感染的机器。Shikitega利用漏洞来提升权限并保持持久性,使用多态编码器来避免被反病毒引擎检测到。

该恶意软件主要投放的是一个小型ELF文件,大小为370字节,而实际代码的大小约为300字节。

AT&T Alien Labs分析表示,“该恶意软件使用Shikata Ga Nai多态XOR加性反馈编码器,这是Metasploit中最流行的编码器之一。使用编码器,恶意软件会运行几个解码循环,其中一个循环解码下一层,直到最终的shellcode有效负载被解码并执行。经过多次解密循环,最终的有效载荷shellcode将被解密并执行。”

一旦恶意软件安装在目标主机上,就会下载并执行Metasploit的Mettle计量器,以最大限度地控制系统并执行多项操作。

这些发现增加了最近几个月在野外发现的越来越多的Linux恶意软件列表,包括BPFDoor、Symbiote、Syslogk、OrBit和Lightning Framework。

该恶意软件通过利用CVE-2021-4034(又名PwnKit)和CVE-2021-3493实现权限提升。该恶意软件利用该漏洞下载并以root权限执行最后阶段,持久性和恶意软件的有效负载。

报告表示,“威胁行为者继续寻找以新方式传播恶意软件的方法,以保持低调并避免被发现。Shiketega恶意软件以复杂的方式交付,使用多态编码器,并逐渐交付其有效负载,其中每个步骤仅显示总有效负载的一部分。此外,恶意软件滥用已知的托管服务来托管其命令和控制服务器。注意安全!”

参考来源:SecurityAffairs http://985.so/bgtb8

(六)美国第二大学区LAUSD遭受勒索软件攻击

美国第二大学区LAUSD的IT系统在上周末遭受了勒索软件攻击。

洛杉矶联合学区(LAUSD)招收了640,000多名学生,从幼儿园到12年级,包括洛杉矶和31个较小的城市,以及洛杉矶县的几个非法区域。

LAUSD学区在发现攻击者破坏了对LAUSD系统的访问后,包括电子邮件服务器,先披露了全学区的技术问题。大约七个小时后,该学区确认这是一次勒索软件攻击,并将该事件定性为“犯罪性质”。

LAUSD已报告该事件,并正在与执法部门和联邦机构合作,包括FBI和CISA,作为正在进行的调查和事件响应的一部分。

LAUSD学区表示,“该学区在假期周末联系官员后,白宫召集了教育部、联邦调查局(FBI)和国土安全部的网络安全和基础设施安全局(CISA),在当地执法机构的直接支持基础上,提供了快速的事件响应,以支持LAUSD。应学区的要求,各机构调集了大量资源来评估、保护和建议LAUSD的响应,以及未来计划的缓解协议。”

尽管袭击破坏了LAUSD的基础设施,但该学区表示,学校今天仍将开放,同时努力恢复受影响的服务器,预计一些延迟会影响一些服务。该事件并未中断教学和人员配备以及工资单处理。

LAUSD补充说表示,“虽然我们预计不会出现重大技术问题,不会阻止我们提供指导和交通、食品服务,但业务运营可能会延迟或修改。根据对关键业务系统的初步分析,员工医疗保健和工资单没有受到影响,网络事件也没有影响学校的安全和应急机制。”

11月,美国教育部和国土安全部(DHS)被敦促加强全国K-12学校的网络安全保护,以跟上持续不断的大规模攻击浪潮。

政府问责办公室(GAO)在2010年发布的报告评估了教育部当前解决K-12学校威胁的计划,但该计划明显过时,重点是缓解物理威胁。随后美国参议员Maggie Hassan、Kyrsten Sinema、Jacky Rosen和Chris Van Hollen呼吁采取行动。

Emsisoft威胁分析师Brett Callow表示,勒索软件攻击在2021年期间扰乱了大约1,000所大学、学院和学校的教育。这个数字低于2020年,当时有1,681所教育机构受到影响,主要是因为去年的勒索软件攻击袭击了较小的学区。

参考来源:BleepingComputer http://985.so/bg0sy

(七)美国国税局意外泄露纳税人信息

美国国税局(IRS)意外泄露了大约12万名纳税人的机密信息,这些纳税人在纳税申报表中提交了990-T表格。

IRS表格990T用于报告支付给免税实体的“无关业务收入”,例如非营利组织(慈善机构)或IRA和SEP退休账户。这些收入通常来自与非营利组织的核心目的无关的销售或将收入支付给个人退休账户的房地产投资。

对于普通纳税人来说,这些表格是保密的,只有美国国税局才能看到。但是对于非营利组织,990-T表格必须在三年内供公众查阅。

9月2日美国国税局披露,除了为慈善机构共享990-T表格数据外,还意外地包含了纳税人IRA的数据,这些数据不应该公开。

美国国税局表示,“美国国税局最近发现,一些可用于免税组织搜索(TEOS)的批量下载部分的机器可读(XML)表格990-T数据不应该公开。这部分主要由那些能够使用机器可读数据的人使用;其他更广泛使用的TEOS部分不受影响。”

《华尔街日报》报道,数据泄露暴露了大约120,000名纳税人的信息,包括这些IRA的姓名、联系信息和报告收入。然而美国国税局表示,这些数据不包括社会安全号码、个人纳税申报表、或详细的账户持有人信息。

美国国税局的一名研究人员发现了数据泄露事件,并向国会提交了一份报告。美国国税局表示,数据已被删除,并将在未来几周内向受影响的纳税人发送通知。

参考来源:BleepingComputer http://985.so/bgsg1

(八)俄罗斯Yandex出租车遭受黑客攻击导致莫斯科严重交通拥堵

黑客组织Anonymous及乌克兰IT军队宣布,其入侵了俄罗斯最大的打车服务应用程序Yandex Taxi,并导致莫斯科出现大规模交通拥堵。

9月1日,威胁行为者预约了大量出租车前方莫斯科主要街道之一Kutuzovsky Prospekt,造成俄罗斯市中心发生交通拥堵,堵了两个多小时。

Yandex Taxi归俄罗斯领先IT公司Yandex所有,Yandex号称俄罗斯谷歌。欧盟制裁了该公司的联合创始人Arkady Volozh,理由是他“降级和删除”与俄乌冲突有关的内容。

在入侵Yandex Taxi应用程序后,未客在俄罗斯莫斯科造成了大规模交通堵塞。2022年9月1日,俄罗斯首都西部地区出现出租车异常聚集,随后有司机进行了投诉。

威胁行为者预约了所有可用出租车,前往指定地址,随后发生了前所未有的交通拥堵,数十名Yandex司机被堵在该指定位置。

据《福布斯俄罗斯》报道,出租车被预约到莫斯科的主要大街之一Kutuzovsky Prospek大街,该街道有斯大林时代的知名建筑乌克兰酒店。

交通拥堵持续了三个小时。Yandex的安全团队迅速解决了这一问题,并承诺改进算法,以防止未来发生此类攻击。

福布斯俄罗斯报道表示,“9月1日上午,Yandex Taxi遭受攻击,企图破坏服务,数十名司机收到了发往Fili地区的批量订单,由于虚假订单,司机在交通拥堵中花了大约40分钟。”

网络黑客组织Anonymous已声称对该网络攻击负责。该组织在推特账号中表示,此次攻击是Anonymous与乌克兰IT军队合作实施的。乌克兰IT军队也证实,其确实是此次攻击的幕后黑手。

Anonymous表示,“Anonymous破坏了该应用程序,将数十辆汽车送往确切位置,造成长达三个小时的交通堵塞。”

俄罗斯网络政策专家Oleg Shakirov表示,有威胁行为者入侵了Yandex应用程序,并扰乱的出租车。黑客绕过了公司的安全机制,并创建了多个虚假订单,将所有司机派往同一个地方。

参考来源:HackRead http://985.so/bgq5f

(九)三星遭受黑客攻击泄露个人信息

电子巨头三星披露了新的数据泄露事件,其美国的一些系统遭受了黑客攻击,并泄露了客户个人信息。

三星在一份通知中表示,其在7月下旬发现了这起安全事件,并且“未经授权的第三方从三星的一些美国系统中获取了信息”。三星确定客户数据在8月4日被泄露。

三星表示,社会安全号码和信用卡号码没有受到影响,但一些客户信息已被窃取,包括姓名、联系方式和人口统计信息、出生日期和产品注册信息。

三星在声明中表示,“每个相关客户受影响的信息可能会有所不同。我们正在通知客户,让他们意识到这件事。”

三星发言人Chris Langlois通过危机公关公司Edelman通过电子邮件表示,人口统计数据与用于营销和广告的客户信息有关,但没有具体说明其中包括哪些类型的数据。Langlois补充表示,客户为获取支持和保修信息而提供的注册数据包括产品购买日期、型号和设备ID。

Langlois拒绝透露有多少客户受到影响,也拒绝透露三星为何花了一个多月才通知客户违规行为,该消息是在美国劳动节假期周末前几个小时宣布的。

Langlois表示,“尽管调查正在进行中,但我们希望通知客户,让他们了解此事,因为我们了解客户的隐私有多重要。”

三星已采取措施保护其系统,并聘请了某第三方网络安全公司。三星表示正在与执法部门进行协调。

这是三星今年第二次确认数据泄露。今年3月三星承认,Lapsus$黑客组织获得并泄露了近200GB的机密数据,包括用于生物识别解锁操作的各种技术和算法的源代码。Lapsus$黑客组织此前曾入侵过Nvidia、微软和T-Mobile。

参考来源:TechCrunch http://985.so/bgsyw

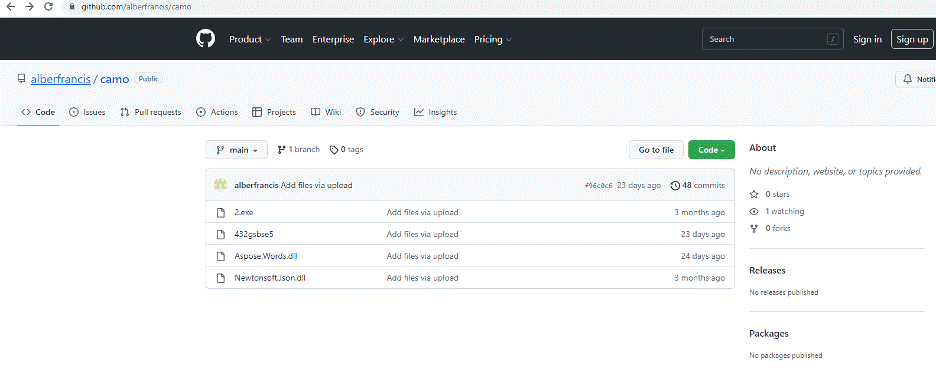

(十)威胁行为者泄露CodeRAT恶意软件源代码

SafeBreach研究人员发现,远程访问木马CodeRAT的开发团队在GitHub上泄露了其恶意软件的源代码。

SafeBreach Labs研究人员最近分析了一种针对讲波斯语的代码开发人员的新型有针对性的攻击。攻击者使用了一份Microsoft Word文档,其中包括一个Microsoft动态数据交换(DDE)漏洞,以及一个以前未被发现的远程访问木马(RAT),SafeBreach Labs研究人员将其跟踪为CodeRAT。

这项调查的有趣之处在于,研究人员能够确定CodeRAT的开发者,并选择在其公共GitHub帐户中泄露了CodeRAT的源代码。

CodeRAT允许其操作人员商通过支持50条命令来监控受害者在社交网络和本地机器上的活动,包括截屏、复制剪贴板、终止进程、分析GPU使用情况、下载/上传/删除文件、监控正在运行的进程和执行程序。恶意代码可以监控网络邮件、Microsoft Office文档、数据库、社交网络、游戏、Windows和Android的集成开发环境(IDE)以及色情网站。CodeRAT还监控大量浏览器窗口标题,其中两个是伊朗受害者独有的,一个是流行的伊朗电子商务网站,另一个是波斯语网络信使。

研究人员认为,该恶意软件是伊朗政府使用的监控软件。SafeBreach Labs发布的分析显示,“这种专门针对色情网站、匿名浏览工具的使用和社交网络活动的监控,让我们相信,CodeRAT是与政府有联系的威胁行为者使用的情报工具。这在伊朗伊斯兰政权为监控其公民的非法/不道德活动而进行的攻击中很常见。”

CodeRAT使用多种通信方法,支持使用机器人API或通过USB闪存驱动器通过Telegram组进行通信。恶意代码还能够通过避免发回数据从而以隐身模式运行。该恶意软件不使用专用的C2服务器,而是将数据上传到匿名的公共站点。

CodeRAT将其使用时间限制为30天,以避免被发现,还将使用HTTP Debugger网站作为代理与其C2 Telegram组进行通信。

研究人员还发现证据表明,攻击者的名字可能是Mohsen和Siavahsh,这是波斯语的常见名字。“通过分享有关我们发现CodeRAT的具体信息,我们的目的是提高人们对这种新的、无法识别的恶意软件类型的认识,这种恶意软件利用了一种相对较新的技术,即使用匿名上传站点作为C2服务器。我们还希望警告开发者社区,他们特别容易成为这次攻击的目标。”

参考来源:SecurityAffairs http://985.so/bg0z8

(如未标注,均为天地和兴工业网络安全研究院编译)

相关资讯